文章編號:11384時間:2024-09-30人氣:

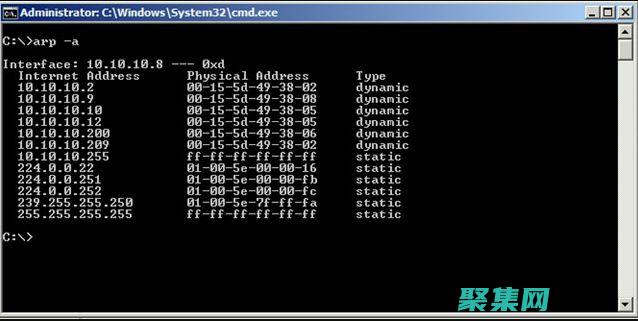

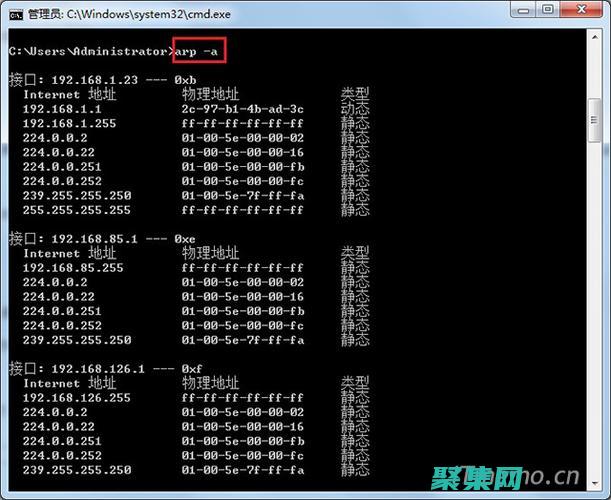

ARP網(wǎng)關(guān)欺騙一.什么是ARP協(xié)議?ARP協(xié)議是“Address Resolution Protocol”(地址解析協(xié)議)的縮寫。 在局域網(wǎng)中,網(wǎng)絡(luò)中實際傳輸?shù)氖恰皫保瑤锩媸怯心繕?biāo)主機(jī)的MAC地址的。 在以太網(wǎng)中,一個主機(jī)要和另一個主機(jī)進(jìn)行直接通信,必須要知道目標(biāo)主機(jī)的MAC地址。 但這個目標(biāo)MAC地址是如何獲得的呢?它就是通過地址解析協(xié)議獲得的。 所謂“地址解析”就是主機(jī)在發(fā)送幀前將目標(biāo)IP地址轉(zhuǎn)換成目標(biāo)MAC地址的過程。 ARP協(xié)議的基本功能就是通過目標(biāo)設(shè)備的IP地址,查詢目標(biāo)設(shè)備的MAC地址,以保證通信的順利進(jìn)行。 所以說從某種意義上講ARP協(xié)議是工作在更低于IP協(xié)議的協(xié)議層。 這也是為什么ARP欺騙更能夠讓人在神不知鬼不覺的情況下出現(xiàn)網(wǎng)絡(luò)故障,他的危害更加隱蔽。 二欺騙的原理:首先我們可以肯定一點的就是發(fā)送ARP欺騙包是通過一個惡毒的程序自動發(fā)送的,正常的TCP/IP網(wǎng)絡(luò)是不會有這樣的錯誤包發(fā)送的,而人工發(fā)送又比較麻煩。 也就是說當(dāng)黑客沒有運行這個惡毒程序的話,網(wǎng)絡(luò)上通信應(yīng)該是一切正常的,保留在各個連接網(wǎng)絡(luò)計算機(jī)上的ARP緩存表也應(yīng)該是正確的,只有程序啟動開始發(fā)送錯誤ARP信息以及ARP欺騙包時才會讓某些計算機(jī)訪問網(wǎng)絡(luò)出現(xiàn)問題。 接下來我們來闡述下ARP欺騙的原理。 第一步:假設(shè)這樣一個網(wǎng)絡(luò),一個Hub或交換機(jī)連接了3臺機(jī)器,依次是計算機(jī)A,B,C。 A的地址為:IP:192.168.1.1 MAC: AA-AA-AA-AA-AA-AAB的地址為:IP:192.168.1.2 MAC: BB-BB-BB-BB-BB-BBC的地址為:IP:192.168.1.3 MAC: CC-CC-CC-CC-CC-CC第二步:正常情況下在A計算機(jī)上運行ARP -A查詢ARP緩存表應(yīng)該出現(xiàn)如下信息。 Interface: 192.168.1.1 on Interface 0xInternet Address Physical Address Type192.168.1.3 CC-CC-CC-CC-CC-CC dynamic第三步:在計算機(jī)B上運行ARP欺騙程序,來發(fā)送ARP欺騙包。 B向A發(fā)送一個自己偽造的ARP應(yīng)答,而這個應(yīng)答中的數(shù)據(jù)為發(fā)送方IP地址是192.168.10.3(C的IP地址),MAC地址是DD-DD-DD-DD-DD-DD(C的MAC地址本來應(yīng)該是CC-CC-CC-CC-CC-CC,這里被偽造了)。 當(dāng)A接收到B偽造的ARP應(yīng)答,就會更新本地的ARP緩存(A可不知道被偽造了)。 而且A不知道其實是從B發(fā)送過來的,A這里只有192.168.10.3(C的IP地址)和無效的DD-DD-DD-DD-DD-DD mac地址。 第四步:欺騙完畢我們在A計算機(jī)上運行ARP -A來查詢ARP緩存信息。 你會發(fā)現(xiàn)原來正確的信息現(xiàn)在已經(jīng)出現(xiàn)了錯誤。 Interface: 192.168.1.1 on Interface 0xInternet Address Physical Address Type192.168.1.3 DD-DD-DD-DD-DD-DD dynamic從上面的介紹我們可以清楚的明白原來網(wǎng)絡(luò)中傳輸數(shù)據(jù)包最后都是要根據(jù)MAC地址信息的,也就是說雖然我們?nèi)粘Mㄓ嵍际峭ㄟ^IP地址,但是最后還是需要通過ARP協(xié)議進(jìn)行地址轉(zhuǎn)換,將IP地址變?yōu)镸AC地址。 而上面例子中在計算機(jī)A上的關(guān)于計算機(jī)C的MAC地址已經(jīng)錯誤了,所以即使以后從A計算機(jī)訪問C計算機(jī)這個192.168.1.3這個地址也會被ARP協(xié)議錯誤的解析成MAC地址為DD-DD-DD-DD-DD-DD的。 問題也會隨著ARP欺騙包針對網(wǎng)關(guān)而變本加厲,當(dāng)局域網(wǎng)中一臺機(jī)器,反復(fù)向其他機(jī)器,特別是向網(wǎng)關(guān),發(fā)送這樣無效假冒的ARP應(yīng)答信息包時,嚴(yán)重的網(wǎng)絡(luò)堵塞就會開始。 由于網(wǎng)關(guān)MAC地址錯誤,所以從網(wǎng)絡(luò)中計算機(jī)發(fā)來的數(shù)據(jù)無法正常發(fā)到網(wǎng)關(guān),自然無法正常上網(wǎng)。 這就造成了無法訪問外網(wǎng)的問題,另外由于很多時候網(wǎng)關(guān)還控制著我們的局域網(wǎng)LAN上網(wǎng),所以這時我們的LAN訪問也就出現(xiàn)問題了。 三欺騙的危害:前面也提到了ARP欺騙可以造成內(nèi)部網(wǎng)絡(luò)的混亂,讓某些被欺騙的計算機(jī)無法正常訪問內(nèi)外網(wǎng),讓網(wǎng)關(guān)無法和客戶端正常通信。 實際上他的危害還不僅僅如此,一般來說IP地址的沖突我們可以通過多種方法和手段來避免,而ARP協(xié)議工作在更低層,隱蔽性更高。 系統(tǒng)并不會判斷ARP緩存的正確與否,無法像IP地址沖突那樣給出提示。 而且很多黑客工具例如網(wǎng)絡(luò)剪刀手等,可以隨時發(fā)送ARP欺騙數(shù)據(jù)包和ARP恢復(fù)數(shù)據(jù)包,這樣就可以實現(xiàn)在一臺普通計算機(jī)上通過發(fā)送ARP數(shù)據(jù)包的方法來控制網(wǎng)絡(luò)中任何一臺計算機(jī)的上網(wǎng)與否,甚至還可以直接對網(wǎng)關(guān)進(jìn)行攻擊,讓所有連接網(wǎng)絡(luò)的計算機(jī)都無法正常上網(wǎng)。 這點在以前是不可能的,因為普通計算機(jī)沒有管理權(quán)限來控制網(wǎng)關(guān),而現(xiàn)在卻成為可能,所以說ARP欺騙的危害是巨大的,而且非常難對付,非法用戶和惡意用戶可以隨時發(fā)送ARP欺騙和恢復(fù)數(shù)據(jù)包,這樣就增加了網(wǎng)絡(luò)管理員查找真兇的難度。 那么難道就沒有辦法來阻止ARP欺騙問題的發(fā)生嗎?四.防范措施正常情況下,用arp -a 命令只會看到網(wǎng)關(guān)信息,如:C:\Documents and Settings\Administrator>arp -aInterface: 172.16.102.155 on Interface 0xInternet AddressPhysical AddressType172.16.102.100-0a-f3-6d-33-fc dynamic如果網(wǎng)關(guān)ip被別的計算機(jī)偽裝,MAC地址就不是正常網(wǎng)關(guān)的MAC地址,此時你的計算機(jī)就不能正常上網(wǎng)。 C:\Documents and Settings\Administrator>arp -aInterface: 172.16.102.155 on Interface 0xInternet AddressPhysical AddressType172.16.102.100-0c-f1-e9-20-20 dynamic(注意這里的MAC已變了)172.16.102.-15-60-0c-83-f4 dynamic172.16.102.99 00-02-55-a6-79-03 dynamic建議用戶采用雙向綁定的方法解決并且防止ARP欺騙。 1、首先,獲得網(wǎng)關(guān)的MAC地址。 (在正常時,從上面可以看出172.16.102.1的MAC地址是 00-0a-f3-6d-33-fc 。 建議大家把自己網(wǎng)段網(wǎng)關(guān)的MAC地址記下來,免得在出現(xiàn)問題時不知道本網(wǎng)段網(wǎng)關(guān)的MAC地址)2、然后在DOS命令下執(zhí)行以下兩條命令: 1)先刪除現(xiàn)有的MAC-->IP對應(yīng)表:arp -d 2)設(shè)置靜態(tài)的網(wǎng)關(guān)MAC-->IP對應(yīng)表 : arp -s 網(wǎng)關(guān)ip 網(wǎng)關(guān)MAC如:arp -s 172.16.102.1 00-0a-f3-6d-33-fc執(zhí)行后的的情況如下:C:\Documents and Settings\Administrator>arp -a Interface: 172.16.102.155 on Interface 0x Internet AddressPhysical AddressType 172.16.102.100-0a-f3-6d-33-fc static (注意這里已變成靜態(tài)的)為了省事,你還可以編寫一個批處理文件,讓計算機(jī)每次啟動時就執(zhí)行一次,內(nèi)容如下:@echo offarp -darp -s 本網(wǎng)段網(wǎng)關(guān)ip 網(wǎng)關(guān)MAC將文件中的網(wǎng)關(guān)IP地址和MAC地址更改為您自己的網(wǎng)關(guān)IP地址和MAC地址即可。 將這個批處理軟件拖到“Windows--開始--程序--啟動”中。 DNS欺騙定義: DNS欺騙就是攻擊者冒充域名服務(wù)器的一種欺騙行為。 原理:如果可以冒充域名服務(wù)器,然后把查詢的IP地址設(shè)為攻擊者的IP地址,這樣的話,用戶上網(wǎng)就只能看到攻擊者的主頁,而不是用戶想要取得的網(wǎng)站的主頁了,這就是DNS欺騙的基本原理。 DNS欺騙其實并不是真的“黑掉”了對方的網(wǎng)站,而是冒名頂替、招搖撞騙罷了。 現(xiàn)在的Internet上存在的DNS服務(wù)器有絕大多數(shù)都是用bind來架設(shè)的,使用的bind版本主要為bind 4.9.5+P1以前版本和bind 8.2.2-P5以前版本.這些bind有個共同的特點,就是BIND會緩存(Cache)所有已經(jīng)查詢過的結(jié)果,這個問題就引起了下面的幾個問題的存在. 1>欺騙 在DNS的緩存還沒有過期之前,如果在DNS的緩存中已經(jīng)存在的記錄,一旦有客戶查詢,DNS服務(wù)器將會直接返回緩存中的記錄. 下面我們來看一個例子: 一臺運行著unix的Internet主機(jī),并且提供rlogin服務(wù),它的IP地址為123.45.67.89,它使用的DNS服務(wù)器(即/etc/中指向的DNS服務(wù)器)的IP地址為98.76.54.32,某個客戶端(IP地址為38.222.74.2)試圖連接到unix主機(jī)的rlogin端口,假設(shè)unix主機(jī)的/etc/文件中使用的是dns名稱來允許目標(biāo)主機(jī)的訪問,那么unix主機(jī)會向IP為98.76.54.32的DNS服務(wù)器發(fā)出一個PTR記錄的查詢: 123.45.67.89 -> 98.76.54.32 [Query] NQY: 1 NAN: 0 NNS: 0 NAD: 0 QY: PTR IP為98.76.54.32的DNS服務(wù)器中沒有這個反向查詢域的信息,經(jīng)過一番查詢,這個DNS服務(wù)器找到38.222.74.2和38.222.74.10為.的權(quán)威DNS服務(wù)器,所以它會向38.222.74.2發(fā)出PTR查詢: 98.76.54.32 -> 38.222.74.2 [Query] NQY: 1 NAN: 0 NNS: 0 NAD: 0 QY: PTR 請注意,38.222.74.2是我們的客戶端IP,也就是說這臺機(jī)子是完全掌握在我們手中的.我們可以更改它的DNS記錄,讓它返回我們所需要的結(jié)果: 38.222.74.2 -> 98.76.54.32 [Answer] NQY: 1 NAN: 2 NNS: 2 NAD: 2 QY: PTR AN: PTR AN: A 38.222.74.2 NS: NS NS: NS AD: A 38.222.74.2 AD: A 38.222.74.10 當(dāng)98.76.54.32的DNS服務(wù)器收到這個應(yīng)答后,會把結(jié)果轉(zhuǎn)發(fā)給123.45.67.98,就是那臺有rlogin服務(wù)的unix主機(jī)(也是我們的目標(biāo) :) ),并且98.76.54.32這臺DNS服務(wù)器會把這次的查詢結(jié)果緩存起來. 這時unix主機(jī)就認(rèn)為IP地址為38.222.74.2的主機(jī)名為,然后unix主機(jī)查詢本地的/etc/文件,看這臺主機(jī)是否被允許使用rlogin服務(wù),很顯然,我們的欺騙達(dá)到了. 在unix的環(huán)境中,有另外一種技術(shù)來防止這種欺騙的發(fā)生,就是查詢PTR記錄后,也查詢PTR返回的主機(jī)名的A記錄,然后比較兩個IP地址是否相同: 123.45.67.89 -> 98.76.54.32 [Query] NQY: 1 NAN: 0 NNS: 0 NAD: 0 QY: A 很不幸,在98.76.54.32的DNS服務(wù)器不會去查詢這個記錄,而會直接返回在查詢時得到的并且存在緩存中的信息: 98.76.54.32 -> 123.45.67.89 [Query] NQY: 1 NAN: 1 NNS: 2 NAD: 2 QY: A AN: A 38.222.74.2 NS: NS NS: NS AD: A 38.222.74.2 AD: A 38.222.74.10 那么現(xiàn)在unix主機(jī)就認(rèn)為38.222.74.2就是真正的了,我們的目的達(dá)到了! 這種IP欺騙的條件是:你必須有一臺Internet上的授權(quán)的DNS服務(wù)器,并且你能控制這臺服務(wù)器,至少要能修改這臺服務(wù)器的DNS記錄,我們的欺騙才能進(jìn)行. 2>.拒絕服務(wù)攻擊 Denial of service 還是上面的例子,如果我們更改位于38.222.74.2的記錄,然后對位于98.76.54.32的DNS服務(wù)器發(fā)出的查詢,并使得查詢結(jié)果如下: 因為完全由我們控制,所以我們能很方便的修改這些信息來實現(xiàn)我們的目的. 38.222.74.2 -> 98.76.54.32 [Answer] NQY: 1 NAN: 2 NNS: 2 NAD: 2 QY: PTR AN: PTR AN: A 0.0.0.1 NS: NS NS: NS AD: A 38.222.74.2 AD: A 38.222.74.10 這樣一來,使用98.76.54.32這臺DNS服務(wù)器的用戶就不能訪問了,因為這個IP根本就不存在! 3>.偷取服務(wù) Theft of services 還是上面的例子,只是更改的查詢結(jié)果如下: 38.222.74.2 -> 98.76.54.32 [Answer] NQY: 1 NAN: 3 NNS: 2 NAD: 2 QY: PTR AN: PTR AN: CNAME AN: MX 0 NS: NS NS: NS AD: A 38.222.74.2 AD: A 38.222.74.10 這樣一來,一個本想訪問的用戶會被帶到另外一個地方,甚至是敵對的公司的竹葉(想想把華為和北電聯(lián)起來是什么樣的感覺. :) ).并且發(fā)給的郵件會被發(fā)送給.(越來越覺得在網(wǎng)絡(luò)上的日子不踏實! xxbin這樣想). 4>.限制 對這些攻擊,也有一定的限制. 首先,攻擊者不能替換緩存中已經(jīng)存在的記錄.比如說,如果在98.76.54.32這個DNS服務(wù)器上已經(jīng)有一條的CNAME記錄,那么攻擊者試圖替換為將不會成功.然而,一些記錄可以累加,比如A記錄,如果在DNS的緩存中已經(jīng)存在一條的A記錄為1.2.3.4,而攻擊者卻欺騙DNS服務(wù)器說的A記錄為4.3.2.1,那么將會有兩個A記錄,客戶端查詢時會隨機(jī)返回其中一個.(呵呵,這不是loading balance么?) 其次,DNS服務(wù)器有個緩存刷新時間問題,如果的TTL為7200,那么DNS服務(wù)器僅僅會把的信息緩存7200秒或者說兩個小時.如果攻擊者放入一條TLL為的A記錄,那么這條記錄將會在緩存中保存一周時間,過了默認(rèn)的兩天后,這個DNS服務(wù)器就會到處分發(fā)攻擊者假造的記錄. 下面是常用的幾種可以累加和不能累加的記錄: A can add NS can add MX can add PTR cannot add

不會的。 因為tcp/ip協(xié)議的報文中只有ip地址。 所以,在互連網(wǎng)的傳輸中只是ip地址的轉(zhuǎn)換。 只有在最后才通過arpa協(xié)議轉(zhuǎn)換成mac地址。 多打了個a,改為arp協(xié)議轉(zhuǎn)換成mac地址。 ARP(Address Resolution Protocol,地址解析協(xié)議)是一個位于TCP/IP協(xié)議棧中的低層協(xié)議,負(fù)責(zé)將某個IP地址解析成對應(yīng)的MAC地址。 ARP工作過程當(dāng)一個基于TCP/IP的應(yīng)用程序需要從一臺主機(jī)發(fā)送數(shù)據(jù)給另一臺主機(jī)時,它把信息分割并封裝成包,附上目的主機(jī)的IP地址。 然后,尋找IP地址到實際MAC地址的映射,這需要發(fā)送ARP廣播消息。 當(dāng)ARP找到了目的主機(jī)MAC地址后,就可以形成待發(fā)送幀的完整以太網(wǎng)幀頭。 最后,協(xié)議棧將IP包封裝到以太網(wǎng)幀中進(jìn)行傳送。 如:當(dāng)主機(jī)A要和主機(jī)B通信(如主機(jī)A Ping主機(jī)B)時。 主機(jī)A會先檢查其ARP緩存內(nèi)是否有主機(jī)B的MAC地址。 如果沒有,主機(jī)A會發(fā)送一個ARP請求廣播包,此包內(nèi)包含著其欲與之通信的主機(jī)的IP地址,也就是主機(jī)B的IP地址。 當(dāng)主機(jī)B收到此廣播后,會將自己的MAC地址利用ARP響應(yīng)包傳給主機(jī)A,并更新自己的ARP緩存,也就是同時將主機(jī)A的IP地址/MAC地址對保存起來,以供后面使用。 主機(jī)A在得到主機(jī)B的MAC地址后,就可以與主機(jī)B通信了。 同時,主機(jī)A也將主機(jī)B的IP地址/MAC地址對保存在自己的ARP緩存內(nèi)。

1. 找出該IP所對應(yīng)的MAC地址: 通過查看系統(tǒng)的ARP緩存表可以找出某IP所對應(yīng)的MAC地址。 由于ARP不能跨VLAN進(jìn)行,所以連接各個VLAN的路由模塊MSFC就是最佳的選擇--一般它在每一個VLAN都有一個端口(interface vlan n),能正確地進(jìn)行ARP解釋。 509MSFC#ping 10.10.1.65 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.10.1.65, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms 6509MSFC#show arp (| in 10.10.1.65 )Internet 10.10.1.65 2 0006.2973.121d ARPA Vlan2 通過以上命令,我們知道10.10.1.65的MAC地址是0006.2973.121d, 如果不用面的地址,則顯示所有。 2.在交換機(jī)上找出MAC地址所對應(yīng)的端口 6509SE> (enable) show mac-access-table顯示交換機(jī)所有的mac地址條目,從里面找到剛才我們找到的mac地址。 這樣該IP地址所在的交換機(jī)端口號就找到了。 如果還有下連交換機(jī),通過剛才的方法,我們可以找到下聯(lián)交換機(jī)所鏈接的本交換機(jī)的端口號,找到該交換機(jī),繼續(xù)上面的步驟。 只是華為交換機(jī)與思科交換機(jī)的命令有所區(qū)別需要注意。 附:show mac-address-table顯示交換機(jī)中的mac地址條目。 語法show mac-address-table [address mac-address [mask] ] [interface interface] [ vlan vlan-id ][sort {arress| vlan| interface}]其中:1 mac-address - mac 地址2 mask – 子網(wǎng)掩碼3 vlan-id - vlan id (range:1-4094)4 interface - 接口類型,有兩種:(1) ethernet unit/port1) unit - 設(shè)備單元號,對單臺設(shè)備而言為1。 2) port - 端口號。 (2) port-channel channel-idchannel-id - 聚合通道id (范圍:1-6)。 5 sort – 根據(jù)地址、vlan或接口排列。 命令模式特權(quán)模式命令使用1 可以采取上述命令顯示所有的mac地址,或某個端口、vlan及某個地址的信息,也可以根據(jù)端口、vlan、地址等來排列顯示信息。 2 顯示的mac地址有以下幾種類型:(1) static – 靜態(tài)條目(2) learned – 動態(tài)地址條目(3) learned-psec – 設(shè)定端口最大地址數(shù)后學(xué)習(xí)到的動態(tài)地址條目3 最大地址條目數(shù)是8191

你可以通過這個命令來查看arp緩存時間#shintf0/0有這樣一行,默認(rèn)時間是4個小時ARPtype:ARPA,ARPTimeout04:00:00修改方法:r(config)#intf0/0(config-if)#arp?arpaStandardarpprotocolauthorizedOnlyallowinternalauthorizedARPentryframe-relayEnableARPforaframerelayinterfacelogARPlogserviceprobeSetARPprobeparameterssnapIEEE802.3stylearptimeoutSetARPcachetimeout(config-if)#arptimeout?Seconds就用這個命令修改另外我其他的命令也給你?出來了,你可以根據(jù)你的需要來看需要什么有問題我們在交流

內(nèi)容聲明:

1、本站收錄的內(nèi)容來源于大數(shù)據(jù)收集,版權(quán)歸原網(wǎng)站所有!

2、本站收錄的內(nèi)容若侵害到您的利益,請聯(lián)系我們進(jìn)行刪除處理!

3、本站不接受違法信息,如您發(fā)現(xiàn)違法內(nèi)容,請聯(lián)系我們進(jìn)行舉報處理!

4、本文地址:http://m.hudongshop.com/article/08397750ac736b022ff3.html,復(fù)制請保留版權(quán)鏈接!

引言云計算的興起為優(yōu)化基礎(chǔ)設(shè)施管理和運營提供了巨大的機(jī)會,云模板提供了標(biāo)準(zhǔn)化和自動化云基礎(chǔ)設(shè)施部署和管理的一系列最佳實踐,可以幫助組織最大化云計算的優(yōu)勢,本文將探討云模板如何幫助優(yōu)化云基礎(chǔ)設(shè)施的整個生命周期,從計劃和設(shè)計到部署、管理和優(yōu)化,云模板的好處標(biāo)準(zhǔn)化和自動化,云模板提供預(yù)定義的配置模板,自動化部署和管理任務(wù),簡化了云基礎(chǔ)設(shè)施的...。

互聯(lián)網(wǎng)資訊 2024-09-30 01:32:11

在MATLAB中生成隨機(jī)數(shù)看似一項簡單的任務(wù),但如果沒有適當(dāng)?shù)睦斫猓赡軙?dǎo)致不準(zhǔn)確和不可重復(fù)的結(jié)果,本文將深入探討MATLAB隨機(jī)數(shù)生成中的常見陷阱,并提供技巧以避免這些陷阱并優(yōu)化結(jié)果,通過遵循本文中的準(zhǔn)則,您可以確保您的隨機(jī)數(shù)生成代碼產(chǎn)生準(zhǔn)確且可重復(fù)的結(jié)果,陷阱1,使用不合適的隨機(jī)數(shù)生成器MATLAB提供多種隨機(jī)數(shù)生成器,每種生...。

互聯(lián)網(wǎng)資訊 2024-09-29 20:25:33

Netlib是一個在線資源庫,提供廣泛的數(shù)學(xué)軟件、文檔和示例,背景Netlib創(chuàng)建于20世紀(jì)80年代初,最初是作為Fortran和C語言數(shù)學(xué)子程序的在線存儲庫,自那時起,它已發(fā)展成為一個涵蓋眾多編程語言的大量數(shù)學(xué)資源,內(nèi)容Netlib包含以下內(nèi)容,數(shù)學(xué)軟件,線性代數(shù)、優(yōu)化、統(tǒng)計、微分方程、特殊函數(shù)等,文檔,軟件手動、教程、參考,示例,...。

互聯(lián)網(wǎng)資訊 2024-09-26 18:40:41

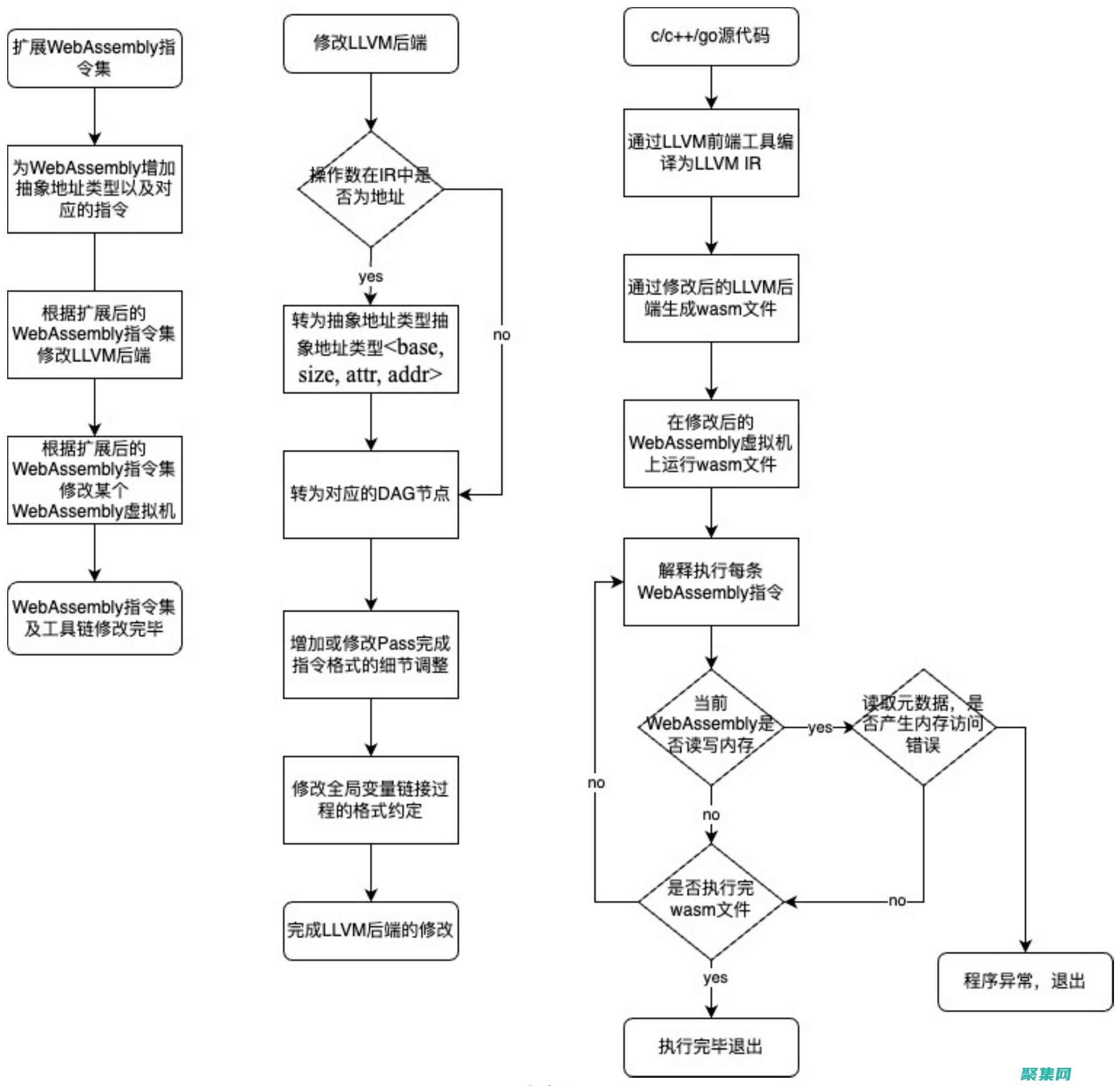

概述LLVM,低級虛擬機(jī),是一種開源中間編譯器基礎(chǔ)設(shè)施,為跨平臺的編譯器優(yōu)化提供后端代碼生成,LLVM的優(yōu)勢在于,可移植性,跨多個平臺,包括Windows、macOS、Linux和移動設(shè)備,提供一致的優(yōu)化可擴(kuò)展性,豐富的優(yōu)化庫,可擴(kuò)展到各種編譯器和語言效率,專門用于提高代碼性能在編譯器優(yōu)化中的作用LLVM在編譯器優(yōu)化中扮演著至關(guān)重要的...。

技術(shù)教程 2024-09-26 00:11:07

簡介在Java和Python中,substring方法是用來從字符串中提取子序列的,子序列是指字符串中連續(xù)的一段字符,substring方法的語法格式如下,Java,publicStringsubstring,intstartIndex,intendIndex,Python,str.substring,startIndex,endIn...。

本站公告 2024-09-24 17:21:43

批處理腳本是一種強(qiáng)大的工具,可以自動化任務(wù)并簡化管理Windows系統(tǒng),在編寫和運行批處理腳本時,難免會遇到一些問題,本文將介紹一些常見的批處理腳本錯誤以及如何快速解決它們,常見的批處理腳本錯誤1.語法錯誤語法錯誤是最常見的批處理腳本錯誤之一,這些錯誤通常是由于拼寫錯誤、缺少分號,或使用不正確的語法結(jié)構(gòu)造成的,@echooffif...。

本站公告 2024-09-23 06:40:36

在Web應(yīng)用程序中,高效地將數(shù)據(jù)編碼為JSON對于提高應(yīng)用程序的響應(yīng)能力和用戶體驗至關(guān)重要,JSONEncode函數(shù)用于將數(shù)據(jù)結(jié)構(gòu)轉(zhuǎn)換為JSON格式,其性能優(yōu)化對于應(yīng)用程序的整體性能至關(guān)重要,JSONEncode性能影響因素影響JSONEncode性能的因素包括,數(shù)據(jù)結(jié)構(gòu)的復(fù)雜性,復(fù)雜的數(shù)據(jù)結(jié)構(gòu),例如嵌套對象和數(shù)組,需要更多的編碼時間...。

互聯(lián)網(wǎng)資訊 2024-09-15 11:59:49

引言掌握J(rèn)ava的核心概念對于成為一名熟練的Java開發(fā)人員至關(guān)重要,本文深入探討了面向?qū)ο缶幊蹋琌OP,、數(shù)據(jù)結(jié)構(gòu)和算法,這些概念是Java的基礎(chǔ),面向?qū)ο缶幊蹋琌OP,OOP是一種編程范例,它將數(shù)據(jù)和方法組織成對象,對象表示現(xiàn)實世界中的實體,例如客戶、產(chǎn)品或訂單,封裝,數(shù)據(jù)和方法被封裝在對象中,以保護(hù)它們不被外部代碼訪問,繼承,對...。

技術(shù)教程 2024-09-14 23:24:55

ID,例如,以下語句將返回新插入記錄的`customer,id`,sqlSELECTLAST,INSERT,ID,AScustomer,id,最佳實踐在使用INSERT語句時,遵循以下最佳實踐非常重要,指定要插入數(shù)據(jù)的列名,以減少錯誤和提高效率,使用適當(dāng)?shù)臄?shù)據(jù)類型和約束,以保持?jǐn)?shù)據(jù)完整性和一致性,使用批量插入技術(shù)來提高性能,尤其是在...。

最新資訊 2024-09-13 21:34:55

用JavaScript在當(dāng)前頁面注入九九乘法表,創(chuàng)建一個表格元素vartable=document.createElement,table,為表格添加邊框和邊距table.style.border=1pxsolidblack,table.style.margin=0auto,創(chuàng)建表格標(biāo)題varcaption=docum...。

技術(shù)教程 2024-09-09 13:57:49

全面解析UFO現(xiàn)象,科學(xué)證據(jù)、歷史記錄和目擊者證詞前言UFO,又稱不明飛行物,是一個令人著迷且充滿爭議的現(xiàn)象,多年來,關(guān)于UFO的目擊報告不勝枚舉,但它們的真實性質(zhì)仍是一個謎,本文將全面解析UFO現(xiàn)象,探索科學(xué)證據(jù)、歷史記錄和目擊者證詞,以揭開圍繞這一神秘話題的謎團(tuán),科學(xué)證據(jù)盡管UFO目擊事件頻繁發(fā)生,但確鑿的科學(xué)證據(jù)卻很少,一些研究...。

互聯(lián)網(wǎng)資訊 2024-09-04 03:29:11

1、確定網(wǎng)站的定位屬性,制作網(wǎng)站之前最需要做的就是將網(wǎng)站的定位確定好,確定好網(wǎng)站服務(wù)的對象,需要滿足這些用戶的什么需求,以及網(wǎng)站的后期如何進(jìn)行盈利等等,2、網(wǎng)站策劃,主要是規(guī)劃處網(wǎng)站需要的功能模塊以及頁面布局這些,3、網(wǎng)站頁面設(shè)計,由網(wǎng)站設(shè)計師設(shè)計出網(wǎng)站的原型圖稿,正式確定后交由前端工程師制作展示頁面,4、前端開發(fā)工程師搭建靜態(tài)頁面,...。

技術(shù)教程 2024-09-02 01:56:15